Mächtiger Schutz vor Bedrohungen. Präzise und einfach zu bedienen.

„GravityZone Business Security“ ist ein ressourcensparendes Cybersicherheits-Paket, das für alle kleinen und mittelständischen Unternehmen entwickelt wurde, die nach der perfekten Balance zwischen Benutzerfreundlichkeit, Leistung und Kosten suchen. „GravityZone Business Security“ ist mehr als nur eine Unternehmens-Antivirensoftware:

1. Es bietet vollständigen Schutz vor allen Arten von Malware: Ransomware, Betrug, Zero-Day-Angriffe, Viren, Spyware usw.

2. Es verwendet Methoden des maschinellen Lernens, Verhaltensanalysen und kontinuierliche Überwachung der ausgeführten Prozesse, um mit den neuesten Bedrohungen Schritt zu halten.

3. Alles ist auf einer einfach zu bedienenden Plattform für alle Ihre Geräte zugänglich: Computer, Mobiltelefone, physische und virtuelle Server.

Die effektivste Schutzmaßnahme für die Endausstattung

Die vereinigende EDR (Endpoint Detection and Response), Risikoanalyse und Härtungstechnologien in einer einzigen Agentenkonsole, verwendet „GravityZone“ 30 fortschrittliche technologische Schichten, um erfolgreich Angriffe über den gesamten Lebenszyklus der Bedrohung zu stoppen – vom ersten Kontakt, über die Ausnutzung, Persistenz bis hin zu bösartiger Aktivität.

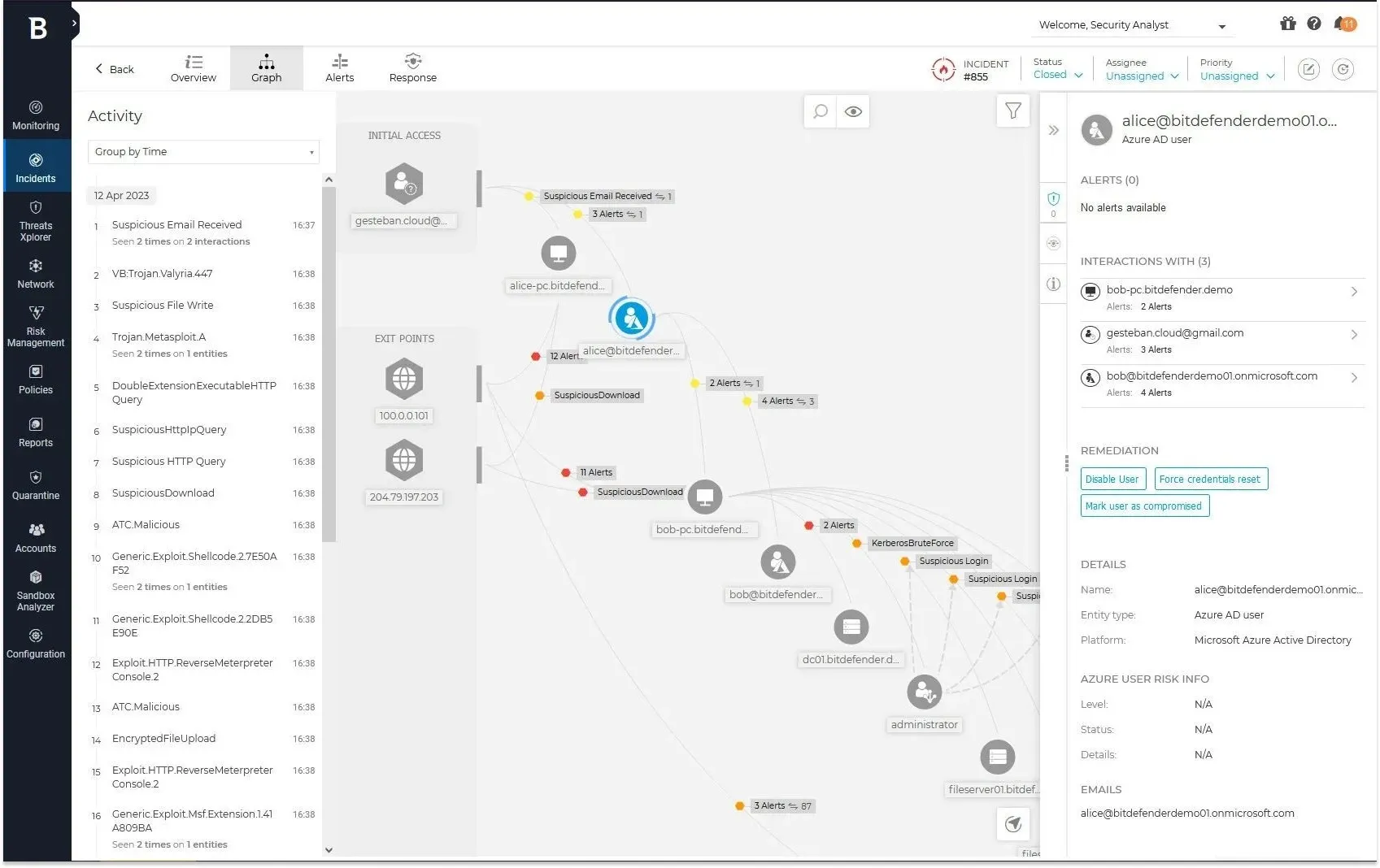

Technologie zur Erkennung und Reaktion auf Endgeräte

Die neue „Bitdefender“ EDR erweitert die Möglichkeiten der EDR-Analyse und der Ereigniskorrelation über die Grenzen eines einzelnen Endpunkts hinaus, um Ihnen zu helfen, effektiver gegen komplexe Cyberangriffe vorzugehen, die mehrere Endpunkte umfassen. Die Erkennung und Reaktion auf Querverbindungen von Endpunkten bietet einzigartig Bedrohungsvisualisierungen auf Organisationsebene, sodass Sie sich auf Untersuchungen konzentrieren und effektiver sowie präziser reagieren können.

Risikoanalyse basiertes Härten

Der „Bitdefender“ Risikoanalyse-Engine bewertet kontinuierlich die Sicherheitseinstellungen der Endgeräte und das Nutzerverhalten und bietet eine leicht verständliche priorisierte Liste von Sicherheitsverbesserungen an.

Hauptsicherheitsstufen

„Bitdefender“ schützt alle Ihre Endpunkte in physischen, virtuellen und Cloud-Umgebungen. So gewährleisten die Funktionen der Software die Sicherheit Ihrer Geräte und verhindern Bedrohungen, indem sie diese erkennen und schützen.

Kombinierte Antiviren- / Antimalware-Software

„Bitdefender“ ist ein umfassendes Cybersicherheits-Toolkit, das die Wahrscheinlichkeit von Sicherheitsvorfällen verringert, die Installation vereinfacht und die Kosten senkt. Das Programm blockiert neue Bedrohungen und reduziert die Anzahl der falsch positiven Ergebnisse.

Ständige Prozessüberwachung

„Bitdefender Process Inspector“ überwacht die laufenden Prozesse und bewertet, ob es schädliche Aktivitäten gibt. Rund um die Uhr haben Sie Schutz vor Angriffen und Malware.

Inhaltsverwaltung

Planen oder konfigurieren Sie dieses Gerät so, dass es URLs nach Kategorie blockiert, indem Sie die Tabelle „Blockieren / Zulassen Ausnahme“ verwenden.

Gerätesteuerung

Wählen Sie aus, welche Geräte und Gerätetypen gestartet werden können und welche automatisch blockiert oder gescannt werden.

Bitdefender GravityZone Business Security Preise

| GESCHÄFTS-SICHERHEIT | GESCHÄFTSSICHERHEIT PREMIUM | GESCHÄFTS-SICHERHEITSUNTERNEHMEN | |

|---|---|---|---|

|

Behebung von Software-Sicherheitsanfälligkeiten

|

|

|

|

|

Web-Schutz

|

|

|

|

|

Schutz vor Exploit-Programmen

|

|

|

|

|

Steuerung von externen Geräten

|

|

|

|

|

Feuerwand

|

|

|

|

|

Geräte-Risikoanalyse

|

|

|

|

|

Schutz vor netzwerkbasierten Angriffen

|

|

|

|

|

Automatische Isolierung von Malware und umfassende Analyse

|

-

|

|

|

|

Kontinuierliche Prozessüberwachung

|

-

|

|

|

|

Erweiterte Bedrohungsaufklärung

|

-

|

|

|

|

EDR (engl. Endpoint detection and response)

|

-

|

|

|

|

XDR (engl. eXtended detection and response)

|

-

|

-

|

|

|

Preis ohne MwSt. (mit 12 Monaten Verpflichtung)

|

2.90

Eur/Monat.

|

3.90

Eur/Monat.

|

7.49

Eur/Monat.

|

|

E-Mail-Sicherheit (engl. Email Security)

|

2,79 Eur / Monat

|

2,79 Eur / Monat

|

2,79 Eur / Monat

|

|

Schutz von mobilen Geräten (engl. Security for Mobile)

|

3,29 Eur / Monat

|

3,29 Eur / Monat

|

3,29 Eur / Monat

|

|

Integritätsüberwachung (engl. Integrity Monitoring)

|

2,99 Eur / Monat

|

2,99 Eur / Monat

|

2,99 Eur / Monat

|

Bitdefender Geräte-Risikoanalyse

Bitdefender Advanced Threat Security

Programmverwaltung

Gerätesteuerung

Bitdefender Schutz vor Exploit-Software

Bitdefender Schutz vor Ausführungsangriffen

Bitdefender Maschinelles Lernen

Bitdefender Schutz vor netzwerkbasierenden Angriffen

Bitdefender Firewall

Bitdefender Automatisierte Isolierung von Malware

Bitdefender Automatische Entfernung von ausgeführten Dateien

Bitdefender Anomalieerkennung

Bitdefender priorisierte Bedrohungserkennung

Bitdefender Ursprungsanalyse des Vorfalls

Bitdefender Vorfallserkennung und -analyse

Bitdefender

GravityZone

Anomalieerkennung

Bitdefender Anomalieerkennung

Feuerwand

Bitdefender Firewall

Automatische Isolierung von Schadsoftware

Bitdefender Automatisierte Isolierung von Malware

Automatisch durchgeführte Entfernung

Bitdefender Automatische Entfernung von ausgeführten Dateien

Analyse der Ursprünge des Vorfalls

Bitdefender Ursprungsanalyse des Vorfalls

Schutz vor Durchführungsangriffen

Bitdefender Schutz vor Ausführungsangriffen

Maschinelles Lernen

Bitdefender Maschinelles Lernen

Schutz vor netzwerkbasierten Angriffen

Bitdefender Schutz vor netzwerkbasierenden Angriffen

Feuerwand

Bitdefender Firewall

Automatische Isolierung von Schadsoftware

Bitdefender Automatisierte Isolierung von Malware

Automatisch durchgeführte Entfernung

Bitdefender Automatische Entfernung von ausgeführten Dateien

Anomalieerkennung

Bitdefender Anomalieerkennung

Priorisierter Bedrohungserkennung

Bitdefender priorisierte Bedrohungserkennung

Analyse der Ursprünge des Vorfalls

Bitdefender Ursprungsanalyse des Vorfalls

Erkennung und Analyse von Vorfällen

Bitdefender Vorfallserkennung und -analyse

Häufig gestellte Fragen (FAQ)

Was ist Computersicherheit?

(engl. Endpoint Security) ist dazu bestimmt, Geräte (oder Endpunkte) wie Computer, mobile Geräte oder andere Endgeräte vor Cyberbedrohungen zu schützen. Diese Schutzmaßnahmen sollen sicherstellen, dass Geräte vor Malware, Datendiebstahl, unbefugtem Netzwerkzugriff oder anderen Cyberangriffen geschützt sind. Endpunktsicherheit umfasst häufig Antivirussoftware, Firewall-Software, Verhaltensanalyse, die Umsetzung von Cybersicherheitsrichtlinien und andere Technologien oder Verfahren, um den Schutz der Geräte und die Sicherheit der Daten der Organisation zu gewährleisten.

Was ist Phishing?

Phishing ist ein cybernetzlicher Angriff, bei dem Eindringlinge Personen täuschen und sie dazu bringen, sensible Informationen wie Benutzernamen, Passwörter, Kreditkartendaten oder andere persönliche Informationen preiszugeben. Dies geschieht häufig, indem man sich als vertrauenswürdiges Subjekt ausgibt, z. B. einer Bank, einem E-Mail-Dienstanbieter oder einer Regierungsbehörde, und gefälschte Nachrichten per E-Mail, SMS oder Anrufen sendet. Diese Nachrichten enthalten oft Links zu irreführenden Internetseiten, die die echten nachahmen, um die Benutzer dazu zu bringen, ihre vertraulichen Informationen einzugeben. Phishing-Angriffe zielen darauf ab, die menschliche Psychologie auszunutzen, indem oft Dringlichkeits- oder Angstmachertaktiken verwendet werden, damit die Opfer ohne Überprüfung handeln, ob die Anfrage echt ist.

Was ist Ransomware?

Ransomware ist schädliche Software, die die Dateien des Opfers oder sogar den gesamten Computer verschlüsselt und ein Lösegeld für die Wiederherstellung der Dateien verlangt. Dieses Lösegeld wird in der Regel in virtueller Währung gefordert, um Datenverlust oder deren öffentliche Bekanntgabe zu vermeiden. Ransomware kann in das System über E-Mails mit schädlichen Links, über gefährliche Webseiten oder über kompromittierte Software eindringen. Die Auswirkungen dieser Angriffe können für Unternehmen oder persönliche Informationen sehr schädlich sein, daher ist es sehr wichtig, die Sicherheitsmaßnahmen und Bildungsaktivitäten regelmäßig zu aktualisieren, um Ransomware-Angriffe zu verhindern.

Was ist Malware?

Malware, ein Begriff abgeleitet von „malicious software“, ist ein weit verbreiteter Terminus, der verschiedene Programme oder Codes umfasst, die ohne Erlaubnis in einen Computer oder ein anderes Gerät eindringen und schädliche oder illegale Aktivitäten ausführen. Malware kann mit dem Ziel erstellt werden, Daten zu beschädigen, persönliche Informationen zu stehlen, Dateien durch Erpressungsangriffe zu verschlüsseln oder andere schädliche Aktivitäten durchzuführen. Malware kann auf verschiedene Weise in ein Gerät gelangen, wie durch E-Mails mit Viren, das Besuchen gefährlicher Webseiten, illegale Programme oder kompromittierte Internetseiten. Präventionsmaßnahmen wie Antivirenprogramme und Vorsichtsmaßnahmen beim Surfen im Internet sind wichtig, um sich vor Malware-Angriffen zu schützen.

Was ist Endpoint Detection and Response, EDR?

(engl. Endpoint Detection and Response, EDR) ist eine Sicherheitstechnologie, die darauf abzielt, verdächtige oder schädliche Aktivitäten auf Endgeräten wie Computern, Servern oder mobilen Geräten zu erkennen und darauf zu reagieren. EDR-Systeme überwachen kontinuierlich Geräte, analysieren deren Aktivitäten und suchen nach potenziellen Bedrohungen wie Malware, Anzeichen unzulässiger Aktivitäten oder Schwachstellen. Wenn verdächtige Aktivitäten erkannt werden, kann das EDR-System automatische oder manuelle Reaktionsmaßnahmen ergreifen, wie z.B. die Isolierung von Vorfällen, die Beseitigung von Bedrohungen oder das Versenden von Warnungen an das Sicherheitspersonal. EDR ist ein wichtiges Werkzeug in der Sicherheitsstrategie von Organisationen, das dazu beiträgt, eine schnelle und effektive Reaktion auf Cyber-Bedrohungen sicherzustellen.

Was ist XDR?

Erweiterte Bedrohungserkennung und -reaktion (engl. Extended Detection and Response, XDR) ist eine Sicherheitstechnologie, die verschiedene Datenquellen kombiniert, um cyberbedrohungen zu erkennen und darauf zu reagieren. Im Gegensatz zu traditionellen EDR-Systemen, die meist nur auf Endgeräten arbeiten, umfasst XDR ein breiteres Spektrum an Daten, einschließlich Netzwerk-, Cloud- und anderen Umgebungsfaktoren.

XDR integriert verschiedene Sicherheitswerkzeuge und -quellen, wie Endgeräte, Server, Netzwerkprotokolle, E-Mail-Server sowie unkonventionelle Datenquellen, z. B. Gerätemonitoringsysteme. Dies ermöglicht es dem XDR-System, ein umfassenderes Bild der Sicherheitslage der Organisation zu erstellen und komplexe Cyberbedrohungen zu erkennen, die mit traditionellen Sicherheitsmaßnahmen möglicherweise unbemerkt bleiben.

Ein wesentlicher Vorteil von XDR ist die Möglichkeit, die Prozesse der Bedrohungserkennung und -reaktion zu automatisieren, wodurch die Erkennungs- und Reaktionszeiten bei Vorfällen verbessert werden. Darüber hinaus kann XDR umfassende Ereignisprotokolle, Datenanalysen und Sicherheitswarnungen bereitstellen, die Sicherheitsspezialisten in der Organisation nutzen können, um das System effektiver vor Cyberbedrohungen zu schützen.

Was ist MDR?

Managed Detection and Response (MDR) ist ein Dienst, der von MDP CLOUD angeboten wird, um cyberbedrohungen im System der Organisation zu erkennen und darauf zu reagieren. MDR-Dienste umfassen häufig externe Überwachung, Bedrohungserkennung, Vorfallreaktion und Untersuchungen, um die Sicherheitsanfälligkeit und die Auswirkungen auf die Organisation zu verringern.

MDR-Dienste beinhalten eine kontinuierliche Überwachung des Netzwerks und des Systems, um verdächtige oder schädliche Aktivitäten zu erkennen. Dies kann die Überwachung von Ereignissen und Erkenntnissen, die Analyse von Sicherheitsereignisprotokollen, die Bedrohungserkennung mithilfe vordefinierter Muster oder Sensoren sowie die Untersuchung und Reaktion auf Vorfälle umfassen.

MDR-Dienste beinhalten häufig auch proaktive Vorfallreaktionen, bei denen entdeckte Bedrohungen sofort untersucht und neutralisiert werden, um Schäden für die Organisation zu minimieren. Darüber hinaus können MDR-Dienste auch Ermittlungsberichte bereitstellen, die der Organisation helfen, die aufgetretenen Vorfälle zu verstehen und Erkenntnisse über mögliche zukünftige Bedrohungen zu gewinnen.

Der Hauptvorteil von MDR besteht darin, dass die Fähigkeit der Organisation, cyberbedrohungen zu erkennen und darauf zu reagieren, in den Händen des Dienstanbieters liegt, was es der Organisation ermöglicht, sich auf ihr Kerngeschäft zu konzentrieren und sicherzustellen, dass die Sicherheit professionell und effizient verwaltet wird.

Was ist eine Zero-Day-Schwachstelle?

Eine Zero-Day-Schwachstelle (engl. Zero-Day Vulnerability) ist eine Sicherheitslücke oder ein Mangel in Software, die vom Hersteller oder der Entwicklergemeinschaft noch nicht entdeckt oder behoben wurde. Diese Art von Schwachstelle wird als "Zero-Day" bezeichnet, weil es keinen Zeitraum zwischen dem Tag der Bekanntmachung und der Ausnutzung der Schwachstelle gibt, sobald diese der Öffentlichkeit bekannt wird. Das bedeutet, dass ein Angreifer diese Lücke ausnutzen kann, um in ein System oder eine Anwendung einzudringen, bevor der Eigentümer irgendwelche Reparaturen oder Schutzmaßnahmen umgesetzt hat.

Zero-Day-Schwachstellen können sehr gefährlich sein, da sie Angreifern ermöglichen, Systeme oder Anwendungen ohne vorherige Warnung oder Verteidigung anzugreifen. Solche Lücken können auf verschiedene Weise ausgenutzt werden, einschließlich der Installation von Malware, Datendiebstahl, Systemstörungen oder sogar eines dauerhaften Zugriffs auf die Kontrolle Ihres Systems.

Organisationen, die relativ anfällig für Zero-Day-Schwachstellen sind, sollten besonders wachsam sein und proaktive Sicherheitsmaßnahmen implementieren, wie z. B. schnelle Reaktionen auf Bedrohungen, regelmäßige Software-Updates und Schwachstellenscans. Dies wird dazu beitragen, das Risiko zu verringern und das System vor möglichen Schäden zu schützen.

Erhalten Sie ein persönliches Angebot für Bitdefender GravityZone

Hinterlassen Sie Ihre Kontaktdaten, und wir werden Sie innerhalb von 1 Arbeitstag kontaktieren.

Kontaktieren Sie uns 24/7

Blog

Effektive Anfragen „Copilot“

Microsoft 365 Copilot

Wie der neue AI-Assistent Ihre Arbeit verbessern kann?

Was ist Microsoft Viva?

Microsoft Viva ist eine integrierte Arbeitsplatzplattform, die darauf abzielt, das Wohlbefinden, die Produktivität und die Zusammenarbeit der Mitarbeiter in Unternehmen zu verbessern.

Ende des Supports für Microsoft-Produkte

Welche „Microsoft“ Produkte nähern sich dem Ende des Supports?